XSS 공격 대응 ( 크로스 사이트 스크립팅 )

xss 란 ? ( Cross Site Scripting )

: 회원가입 등에서 입력 란에 <script></script> 스크립트 문법을 사용해서 작동시키는 공격 방식

( 예를 들어 회원가입 란에 <script>alert("성공");</script> 를 입력한 뒤 회원가입을 진행하면 스크립트문이 실행되면서 alert 창이 실행된다 )

방법 1. ( 문자열 치환 메소드 선언 후 사용 )

위와 같이 스크립트문에 필요한 문자를 치환하는 방법을 사용하면 xss 공격이 들어올 수 있는 모든 부분에 해당 메소드를 사용해서 문자를 치환처리해줘야 한다

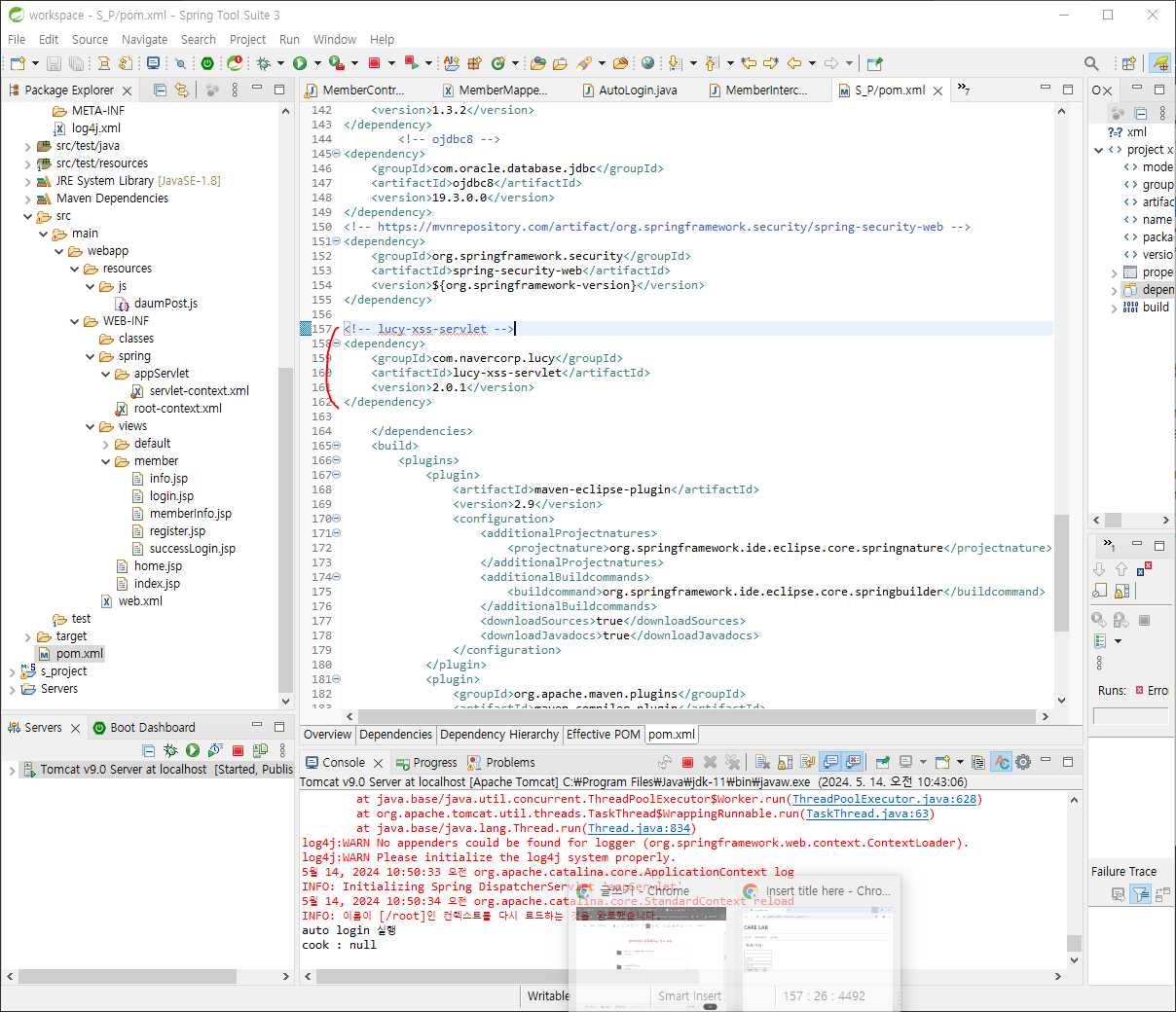

방법 2. ( 네이버에서 제공해주는 라이브러리 사용 )

네이버에서 제공하는 xss 공격 방어 방법을 사용하면 모든 경로에서 시도되는 xss 공격을 처리해준다

▼ xss 공격을 차단하지 않은 경우 ▼

▼ xss 공격을 차단한 경우 ▼

※ 만약 xss 공격을 차단하지 못하여 이미 script 문이 저장된 상태라면 뒤늦게 필터를 추가해도 추가적으로 저장되는 데이터에만 적용이되기 때문에 기존에 존재하는 데이터의 script 문은 처리가 되지 않는다 ※

※ 위 경우는 따로 출력문이나 DB 에서 데이터를 가져오는 부분에 로직을 추가해 처리해줘야 한다 ※

'BE > Spring' 카테고리의 다른 글

| [Spring] 이메일 전송 API, 이메일 인증 구현 (0) | 2024.05.16 |

|---|---|

| [Spring] 파일 업로드, 다운로드 (0) | 2024.05.14 |

| [Spring] interceptor 를 이용하여 자동 로그인 구현 (0) | 2024.05.14 |

| [Spring] Interceptor (0) | 2024.05.13 |

| [Spring] 비밀번호 암호화, 다음 주소 API 사용 (1) | 2024.05.13 |